標的型攻撃メールの実例から見るインターネットセキュリティの構造

標的型攻撃メールの実例

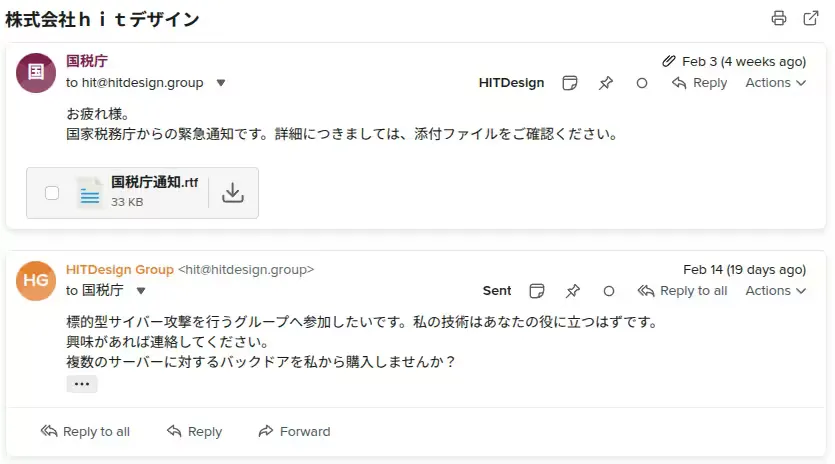

HITDesign Groupでは連絡用のメールアドレスをインターネット上に公開しているが、そのメールアドレス宛に日々、標的型と思われる迷惑メールが送られてくる。

いずれのメールにも添付ファイルがあり、ファイルを開くように指示する文章が本文に含まれている。送信者の意図が添付ファイルの実行にあることは明白である。

添付ファイルの挙動

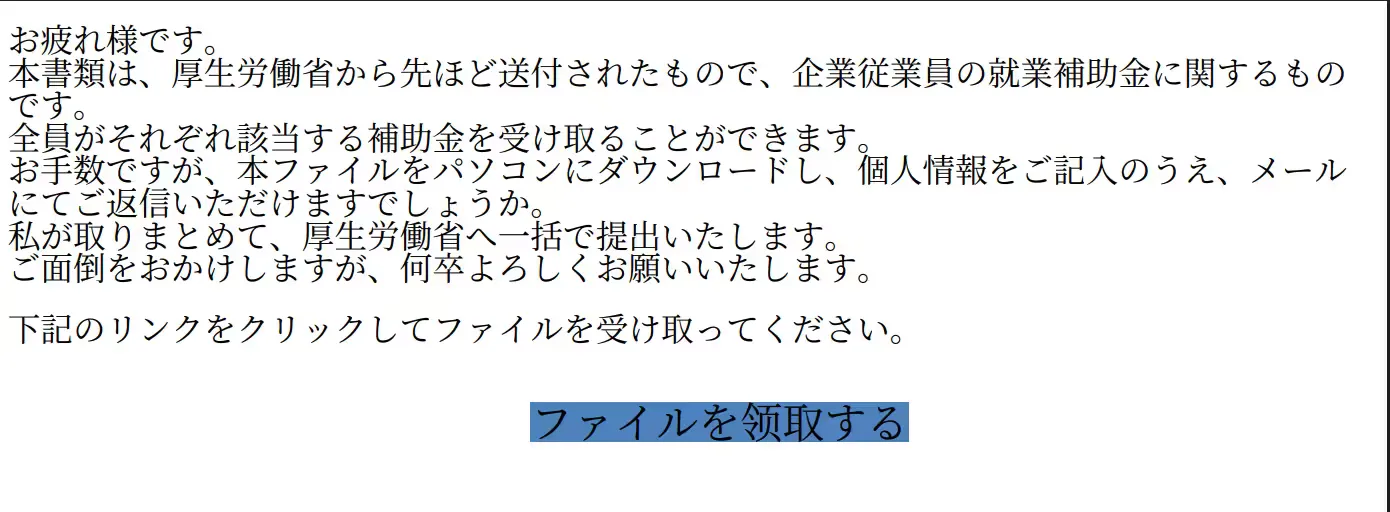

この添付ファイルを開くと、以下のような画面が表示される。

このPDF自体はマルウェアの本体ではない。PDF内のリンクをクリックすると、外部のファイルサーバーに置かれたexeファイルがダウンロードされる。このファイルを安全な環境で実行したところ、なんらかのデータが特定のサーバーに送信されていることが確認できた。通信にはHTTPSが使用されており、送信内容の詳細な解析には相応の手間を要するため、ここでは割愛する。

重要なのは、コンピューター上のデータが外部に送信されたという事実である。安全な環境でなければ、この時点でデータの漏洩が成立する。今回入手したexeファイルはデータの外部送信のみを行うものであったが、攻撃者がリモートアクセスのためのバックドアを設置する場合もある。バックドアが設置された場合、感染後もしばらく気づかないまま攻撃者に内部ネットワークを探索され続けるという事態になる。

また、仮に一回限りの単純なマルウェアであっても、感染した端末の認証情報やブラウザに保存されたパスワード、企業の内部ドキュメントなどは短時間で持ち出される。被害の認識は、情報の流出よりも後になるのが通常である。

送信者の環境に関する技術的痕跡

このようなメールは一般的に標的型攻撃メールと呼ばれる。不特定多数にばらまくスパムメールと異なり、受信者が信頼しやすい組織や人物を装い、開封させることに重点を置いて作られている。

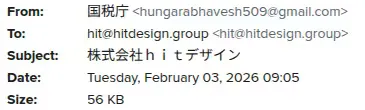

送信者を確認する手がかりとして、まずFromフィールドを見るとGmailのメールアドレスが表示されている(Fromフィールドは偽装が容易であるため、これだけでは確定的な判断はできない)。

メールヘッダーには以下の記載がある。

Received: from photos-lozere.com ([43.133.173.133]) by smtp.gmail.com with ESMTPSA

IPアドレス 43.133.173.133 から送信されたメールが、GmailのSMTPサーバーを経由して送信されていることがわかる。このIPアドレスはTencent Cloudに属しており、攻撃者はTencent Cloudまたはそのリセラーが提供するVPSの契約者であると推定される。

GmailをSMTPの中継として利用する理由は合理的である。Gmailを経由することで、SPF・DKIM・DMARCといったメール認証をパスし、スパムフィルターを回避しやすくなる。独自ドメインから直接送信するよりも、受信箱に到達する確率が高くなるためである。

その他の技術的痕跡として、以下の情報が確認できる。

X-Attached: =?gbk?

送信者はGBKエンコードを使用している。GBKは中国語(簡体字)環境で使われる文字コードである。また、タイムゾーンにはUTC+8が記載されている。

Date: Tue, 03 Feb 2026 08:05:06 +0800

UTC+8を使用する国には中国やシンガポールなどがあるが、GBKとの組み合わせから、中国語話者の環境から送信された可能性が高い。ただし、VPNやVPSを経由する攻撃者が自分の痕跡を完全に消すことは技術的に困難ではなく、逆に意図的に誤った痕跡を残すことも可能である。技術的痕跡から送信者を断定することには限界がある。

攻撃者のインフラと反撃の技術的可能性

送信者の特定そのものよりも技術的に興味深いのは、実行ファイルを逆コンパイルすることで、攻撃者が使用しているC2(コマンド&コントロール)サーバーのアドレスを特定したり、通信プロトコルを解析したりする段階である。

技術的には、攻撃者が提供したマルウェアを改変してC2サーバーに大容量のデータを送りつけることや、ファイル送信先のサーバーがVPSであれば大量の通信を発生させてVPSの運用コストを増大させるEDoS(Economic Denial of Sustainability)攻撃を行うことも不可能ではない。ただし、このような行為は法的・倫理的な問題を伴うため、ここでは技術的可能性の指摘にとどめる。

攻撃の技術的水準

ここまでの分析で確認できるように、この標的型攻撃メールに使用されている技術は高度なものではない。PDFにリンクを埋め込み、exeファイルをダウンロードさせ、データを外部に送信するという一連の手順は、技術的には単純な構成である。適切な知識を持つ受信者であれば、このようなメールに対応を誤ることは考えにくい。

しかし、実際にはこの種のメールによる被害が継続的に発生している。この事実は、問題の所在が攻撃の技術的高度さではなく、別の場所にあることを示唆している。

セキュリティ製品の原理的制約

インターネット通信の基盤であるTCP/IPは、パケットを送信するか否かという処理を行う仕組みである。ファイアウォールも、次世代型と呼ばれるNGFWも、ゼロトラストアーキテクチャも、その根本にあるのは「この通信を許可するか拒否するか」という判断である。

「通信内容を分析して脅威を検知する」と謳う製品が多数存在するが、HTTPSが標準となった現在、インターネット通信の大半は暗号化されている。暗号化された通信の中身は原理的に閲覧できない。一部の製品はTLS復号化プロキシという手法で通信内容を確認しようとするが、これは正規の通信を一度復号してから再暗号化する手法であり、中間者攻撃と同じ構造を持つ。

現行のセキュリティ製品が実際に行っていることを整理すると、既知の不正なIPアドレスリストとの照合、通信量の統計的な異常検知、既知のマルウェアシグネチャとの一致確認、という範囲に収まる。これらはいずれも過去の情報に基づく判定であり、未知の攻撃手法に対しては原理的に対応が困難である。

侵入の防止と侵入後の対応

サイバーセキュリティの三原則として知られる機密性・完全性・可用性(CIA)の概念は、情報セキュリティの対象範囲を大きく広げた。しかし、侵入を防ぐことと侵入後に対応することは、本来異なる性質の課題である。

侵入防止が予防医学であるとすれば、侵入後の対応は救急医療に相当する。これらが同一の予算枠や組織で扱われることが多い現状について、その妥当性を検討する議論は十分には行われていない。

侵入後の被害の深刻さは、システムの設計や運用体制、そして経営におけるリスクマネジメントの問題と密接に関わっている。

ランサムウェア被害の構造

ランサムウェアの主な感染経路を確認すると、フィッシングメールの添付ファイルを開く、脆弱なパスワードが設定されたVPNやRDPからの侵入、不審なソフトウェアの手動インストールなど、ほぼすべてのケースで人間の操作ミスか認証管理の不備が起点となっている。

すなわち、適切な認証管理と基本的なセキュリティ教育が実施されている環境では、ランサムウェアの感染は成立しにくい。「高度なサイバー攻撃」として報じられることが多いが、その実態は基本的な対策の不備を突いた侵入であるケースがほとんどである。

仮に侵入が発生した場合、問題の核心はランサムウェアによる暗号化からいかに事業を復旧させるかにある。この課題は、地震や火災などの災害と構造的に同じ性質を持つ。完全な予防は不可能であり、被害を前提とした事業継続計画(BCP)の中で対処すべき経営判断の問題と言える。オフラインバックアップの整備、復旧手順の文書化、定期的な訓練は、いずれもBCPの範疇に属する。

日本企業がランサムウェア被害からの復旧に時間を要する原因として指摘されているのは、復旧手順が文書化されていないこと、システムの構成管理が不十分であること、意思決定の責任者が不明確であること、すべてをベンダーに依存しているために自律的な対応ができないこと、といった組織運営上の問題である。これは避難訓練を実施していない組織が大規模災害に遭遇した場合と類似した構造を持っている。

インターネットの設計思想とセキュリティの関係

TCP/IPは、パケットを宛先に届けることのみを目的として設計された。送信元の所在や通信の目的は、プロトコルの関心事ではない。ファイルの送信も、コマンドの実行も、データの取得も、プロトコルの観点からはすべて等価なアクセスである。

攻撃通信と正常通信を区別できるという前提は、インターネットの設計思想には存在しない。ファイアウォールが「怪しい通信を遮断する」と言うとき、その判断基準は人間が定義したルールである。ゼロトラストが「すべての通信を疑え」と主張するとき、それはインターネットの基本原理とは異なる前提の上に構築されたモデルである。

マルウェアが送信するHTTPS通信と、ブラウザから送信されるHTTPS通信は、ネットワーク層においては同一のものである。いずれも正しくTCPセッションを確立し、正しくTLSハンドシェイクを行い、正しくデータを伝送している。インターネットのプロトコルは、その通信の意図を問わない。

この原理的事実は、インターネット上のセキュリティ対策が本質的にどのような制約の下に置かれているのかを示している。

情報セキュリティの要点

以上の分析から、情報セキュリティにおいて技術的に有効な対策の範囲は限定的であることがわかる。脆弱な認証を外部にさらさないこと、個人情報を保持しない設計にすること、そしてそれでも防げない事態に対してはリスクマネジメントとして対処すること。技術的な対策の本質はこの範囲に収まる。

この本質と、現在の情報セキュリティ市場の規模との間にどのような関係があるのかについては、読者それぞれが考える余地があるだろう。