総情生は情報セキュリティ分野へ進め!

なぜ、私が情報セキュリティ分野をおすすめするのでしょうか?それは情報セキュリティは需要を作り出すことも供給することもできる商売だからです。

すごく魅力的でしょ。

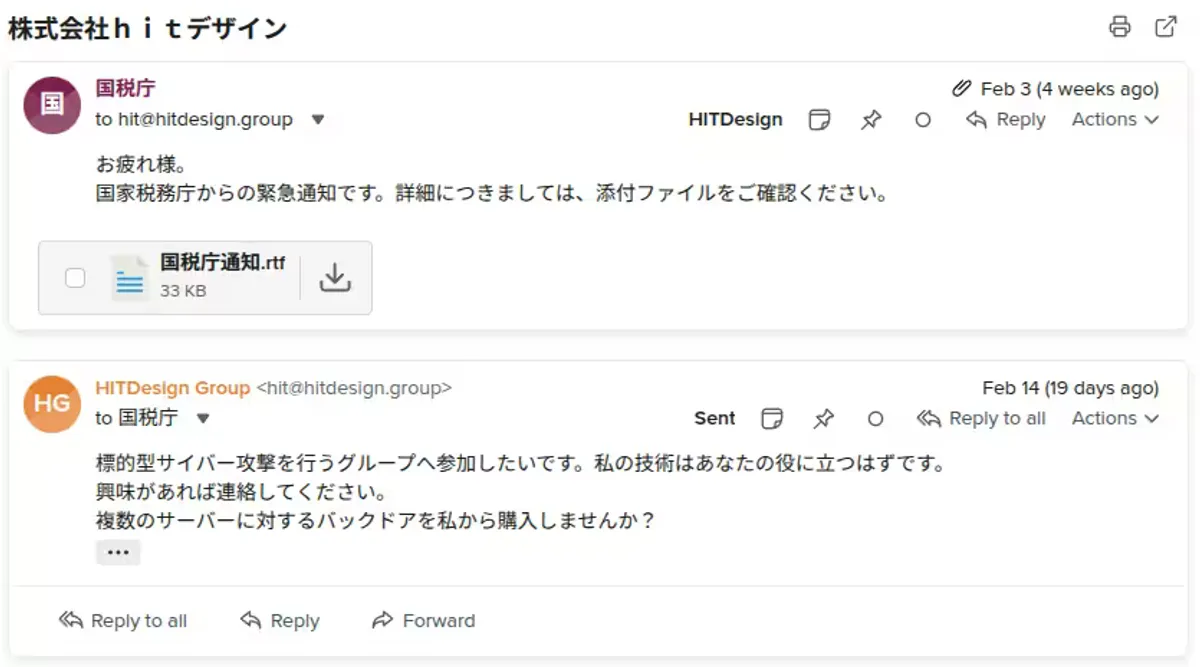

標的型攻撃メール

HITDesign Groupでは連絡用のメールアドレスをインターネット上に公開していますが、そのメールアドレス宛に日々、標的型と思われる迷惑メールが送られてきます。

どのメールにも添付ファイルがあり、ファイルを開くように指示する文章が本文に含まれています。送り主はとにかく添付ファイルを確認させることに躍起になっていることがわかります。

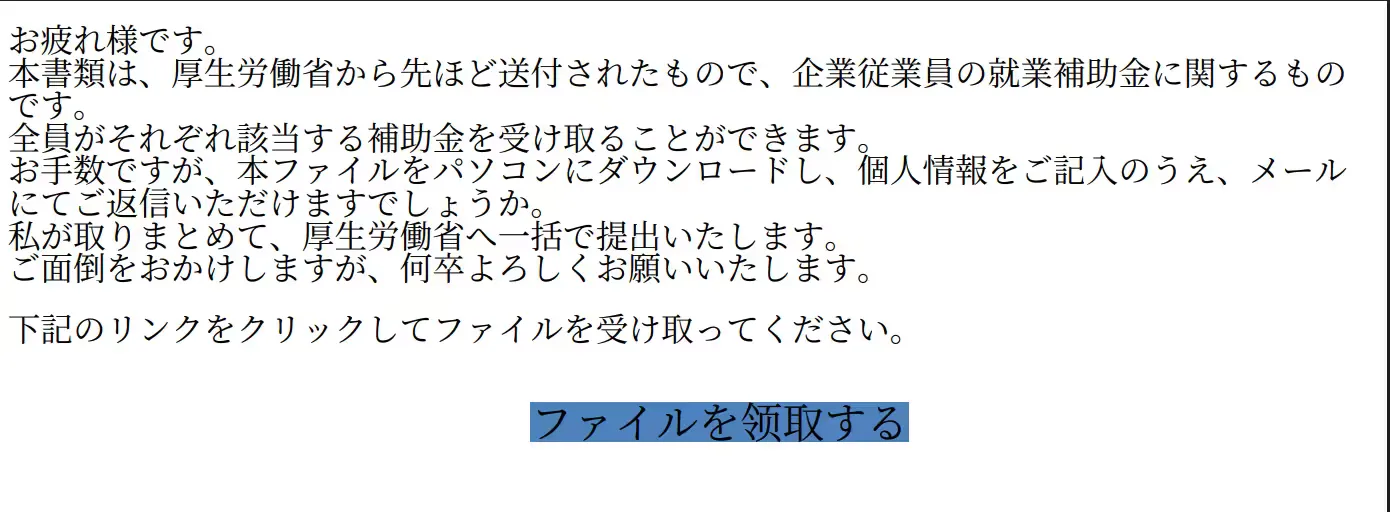

添付ファイルを開く

ではこの添付ファイルを開くとどうなるのでしょうか?

もちろんこのPDF自体が本命ではありません。PDF内のリンクをクリックすると、とあるファイルサーバーにあるexeファイルがダウンロードされます。このファイルを実行すると、なんらかのデータが、あるサーバーに送信されていることが確認できます。HTTPS通信を使用していたので、どのようなデータを送信しているかを解析するのは面倒なのでやっていません。

ただ、これでコンピューターにあるデータが外部に送信されたことが確認できます。当然私は安全な環境でこのexeファイルを実行していますが、そうでない環境の場合、コンピューター上のデータが漏洩する結果になります。幸い私が入手したexeファイルはデータを外部送信するだけのものでしたが、攻撃者がリモートからアクセスするためのバックドアを設置するものである可能性も十分にあります。バックドアを仕掛けられた場合、感染後もしばらく気づかないまま攻撃者に内部を好き勝手に歩き回られるという最悪の事態になります。

また、今回のように一発で終わる単純なマルウェアであっても、感染した端末の認証情報やブラウザに保存されたパスワード、企業の内部ドキュメントなどは一瞬で持ち出されます。被害に気づいたときにはもう遅い、というのがマルウェア感染の典型的なパターンです。

このメールは誰が送っているのか

このようなメールは一般的に標的型攻撃メールと呼ばれています。脈絡のない内容を無差別に送りつけるのではなく、それっぽい文面と差出人名を使って開封させることに価値があります。不特定多数にばらまくスパムメールと違い、受信者が信頼しやすい組織や人物を装って精巧に作られているのが特徴です。

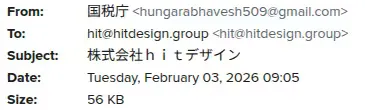

誰からのメールかを確認するシンプルな方法はFromを見ればよいです。(Fromはいくらでも偽造できるのでシンプルな方法と記述しています。)

Gmailのメールアドレスが表示されています。では誰が送信しているのでしょうか?

メールヘッダーを確認すると、こう書いてあります。

Received: from photos-lozere.com ([43.133.173.133]) by smtp.gmail.com with ESMTPSA

IPアドレス 43.133.173.133 から送信されたメールが、GmailのSMTPにログインして送信されていることがわかります。このIPアドレスはTencent CloudのIPなので、攻撃者はTencent Cloudまたはそのリセラーが提供するVPSの契約者でしょう。

GmailをSMTPの踏み台として利用しているのには理由があります。Gmailを経由することで、SPF・DKIM・DMARCといったメール認証をパスでき、スパムフィルターを回避しやすくなるのです。独自ドメインから直接送信するよりも、信頼性の高いGmailのインフラを使うほうが受信箱に届きやすいという、合理的な選択です。

その他にも、送信者の状況を推察できる情報があります。

X-Attached: =?gbk?

送信者はGBKエンコードでメールを送信しています。GBKは中国語(簡体字)環境で使われる文字コードです。さらに、タイムゾーンにはUTC+8が記載されています。

Date: Tue, 03 Feb 2026 08:05:06 +0800

UTC+8を使用している国には中国やシンガポールなどがありますが、GBKとの組み合わせを考えると、中国語話者の環境から送信されていることが確認できます。といっても、これはあくまで手掛かりのひとつに過ぎません。VPNやVPSを経由する攻撃者が自分の痕跡を完全に消すことは難しくないですし、逆に意図的に誤ったフィンガープリントを残す攻撃者もいます。

もしかしたら、隣の席の人かもしれませんし、あなたの契約しているセキュリティーベンダーがこのメールの送信者かもしれません。

反撃できるか

まぁ、送信者の特定なんてのは調べても実際には大して価値がないです。むしろ面白いのはここからで、本来は実行ファイルを逆コンパイルして、攻撃者が使っているC2(コマンド&コントロール)サーバーのアドレスを特定したり、通信プロトコルを解析したりすることができます。

さらに暇な人は、攻撃者が提供したマルウェアを改造して攻撃者のサーバーに大容量ファイルを送りつける嫌がらせや、ファイル送信先のサーバーがVPSであれば、大量の通信を発生させることで攻撃者のVPS運用コストを増大させるEDoS(Economic Denial of Sustainability)攻撃を行って経済的な損失を与えることも可能です。

このメールは、そもそも攻撃ですらない

攻撃と書きましたが、このメールはそもそも攻撃ですらありません。まともな人間であればそもそもこのようなメールには引っかからないでしょう。

しかし、実際に引っかかる人がいるので問題になっています。

そしてこの問題は、情報セキュリティでは解決できません。情報セキュリティ分野は不安を煽ります。「このようなメールを検知できるAシステムによってリスクを減らします」とか、「怪しい通信を自動的にブロックするファイヤーウォール製品を導入しましょう」とかです。しかし、本質的には意味はありません。

セキュリティの限界

上記の例からもわかるように、サイバー攻撃の大半は技術的に高度なものではありません。しかし情報セキュリティ分野はそれを「高度な脅威」として語ります。その方が製品が売れるからです。

インターネット通信の基盤であるTCP/IPは、本質的にパケットを送るか送らないかという仕組みです。ファイアウォールも、次世代型と呼ばれるNGFWも、ゼロトラストも、その根本にあるのは「この通信を許可するか拒否するか」という二択の判断でしかありません。

「通信内容を分析して脅威を検知する」と謳う製品が多数存在しますが、HTTPSが標準になった現在、インターネット通信の大半は暗号化されています。暗号化された通信の中身は、原理的に見ることができません。一部のセキュリティ製品はTLS復号化プロキシという手法で中身を覗こうとしますが、これは正規の通信を一度強制的に復号してから再暗号化するというもので、セキュリティを高めるどころか、むしろ新たなリスクを生む本末転倒な手法です。

結局のところ、怪しいIPアドレスのリストと照合する、通信量の異常なパターンを検知する、既知のマルウェアのシグネチャと一致するかを確認する、その程度のことしかできていません。これは統計的な異常検知であり、新しい攻撃手法には原理的に対応できません。

技術的な限界は明確です。それでも「AIが脅威を検知する」「機械学習で未知の攻撃を防ぐ」という言葉が並ぶのは、技術的な実態よりも、購買担当者の不安を煽る方が重要だからです。

侵入を防ぐことと侵入後の対策は、本来別の問題

サイバーセキュリティの定義が機密性・完全性・可用性の三原則(CIA)を守ることとされるようになってから、業界は急速に拡大しました。CIA自体今すぐ消えてなくなってほしい概念ですが、この概念が情報セキュリティ分野の市場を拡大させました。

しかしこれらは本来別の問題です。

侵入を防ぐことが予防医学だとすれば、侵入後の対応は救急医療です。この二つを同じ予算で同じ組織が担当するのはなぜか、と問う人はあまりいません。問わないまま予算を積み上げていった結果が、現在の肥大化したセキュリティ市場です。

侵入後の被害がどれほど深刻であっても、それはシステムの設計や運用の問題であり、経営のリスクマネジメントの問題です。セキュリティ製品を増やすことでは解決しません。

ランサムウェアは情報セキュリティの問題ではない

ランサムウェアの感染経路を冷静に確認してみてください。フィッシングメールの添付ファイルを人間が開く。脆弱なパスワードが設定されたVPNやRDPから侵入される。不審なソフトウェアを手動でインストールする。ほぼすべてのケースで、人間の操作ミスか認証管理の失敗が原因です。

つまりランサムウェアとは、まともな認証管理と最低限のセキュリティ教育がある環境では、そもそも成立しにくい攻撃です。「高度なサイバー攻撃」という表現で語られることが多いですが、実態は施錠されていない扉から侵入しているケースがほとんどです。

そして仮に侵入されたとしても、問題の本質はランサムウェアによる暗号化からいかに復旧するか、です。これは地震や火災と構造的に同じリスクです。完全な予防は不可能であり、被害を前提とした事業継続計画(BCP)で対処すべき経営判断の問題です。オフラインバックアップを整備し、復旧手順を文書化し、定期的に訓練する。これらはすべてBCPの文脈で語られるべきであり、情報セキュリティ分野が出てくる幕ではありません。もちろんシステムの再構築にシステムエンジニアは必要でしょう。

日本企業がランサムウェア被害からの復旧に異常なほど時間がかかるのも、情報セキュリティが弱いからではありません。現在の環境では弱く作る方が難しいでしょう。主な問題は、復旧手順が文書化されていない、システムの構成管理が存在しない、誰が意思決定するかが不明確、すべてをベンダーに依存しているために内製で動けない、という経営と組織の問題です。避難訓練を一度もしたことがない企業が大規模災害に遭遇したのと同じ構造です。情報セキュリティ予算をいくら増やしても、この問題は解決しません。

ランサムウェアをサイバーセキュリティの問題として扱い続ける限り、解決の責任は常にセキュリティ部門に押し付けられ、経営は判断を回避し続けます。これはセキュリティ業界にとっては好都合ですが、企業はセキュリティ業界にお金を払いながら、解決することはできません。

不安を煽り安心を売る

「このセキュリティ製品を導入していなかった場合、責任を問われる可能性があります」という言い方は、セキュリティ営業の常套句です。効果を定量的に示すのが難しい製品を売るには、導入しなかった場合のリスクを強調するのが最も有効です。

経営者はセキュリティを技術的に評価できないことが多く、「業界標準」「コンプライアンス対応」「監査で指摘される」という言葉に弱い。その結果、効果が曖昧な製品を積み重ねることがセキュリティ対策と同義になり、予算だけが膨らみ続けます。

日本では特にこの構造が機能しやすい。責任の所在を曖昧にしたい組織文化と、「何かあったときに対策していました」と言える証拠として製品を購入する行動が、見事に噛み合っています。セキュリティ製品は、実際の防御よりも、言い訳の材料として機能しているケースが少なくありません。

軍需産業が語る平和

軍需産業が平和を語っていたら鼻で笑う人も多いでしょう。もちろん軍需産業が平和を維持している一側面を否定することはしませんが、本当に平和なら軍需産業は必要ありません。ですから平和など反対のことは軍需産業は語らず堂々と商売しています。しかし、情報セキュリティ分野はどうでしょうか?

情報セキュリティ分野が今後も生き残るには新しい脆弱性を見つけなければなりません。新しい脆弱性を発見し、それに対する不安を煽り安心を売ることで情報セキュリティ分野は生き残っています。本来は企業経営や個人の取捨選択の問題が、新たな一大産業として君臨しています。

「ホワイトハッカーとして活動し、年収何億を稼いでいます」という人が、一体誰から依頼を受け、何をしているのかを具体的に説明しているケースはほとんどありません。脆弱性を発見してベンダーに報告するバグバウンティプログラムは確かに存在しますが、それで億単位の報酬が継続的に発生する構造は一般的ではありません。

攻撃の手法を熟知し、実際にシステムに侵入できる技術を持ち、その技術で報酬を得ている。この構造を素直に見れば、守る側と攻める側の境界線が、思っているよりずっと曖昧であるという疑問は自然に生まれます。

さらに言えば、セキュリティ業界は脅威が増大するほど市場が成長します。新しい攻撃手法が登場するたびに新しい製品が生まれ、新しい資格が生まれ、新しい専門家が必要とされます。脅威の複雑性を維持することが、業界の存続条件になっています。

これは軍需産業が平和を必要としない構造と本質的に同じです。平和になれば軍需産業は縮小します。サイバー攻撃がなくなれば、セキュリティ産業は縮小します。この構造的な利益相反を指摘する声は、業界の内部からはほとんど出てきません。

ただし軍需産業と決定的に違う点がひとつあります。戦闘機やミサイルは、誰の目にも兵器です。しかし情報セキュリティの製品やサービスは、一般人には善意の盾に見えます。需要を自ら作り出しながら、それを悟られない。これは軍需産業にはできない芸当です。

すべては正常なアクセスである

そもそもインターネットとは何だったのかを思い出してください。

TCP/IPは、パケットを届けることだけを目的として設計されました。送信元がどこで、目的が何であるかは、プロトコルの関心事ではありません。ファイルを送ることも、コマンドを実行させることも、データを抜き出すことも、インターネットの原理から見れば、すべて等価なひとつのアクセスです。

攻撃通信と正常通信を区別できるという前提そのものが、インターネットの設計思想にはありません。ファイアウォールが「怪しい通信を遮断する」と言うとき、その「怪しい」の定義は誰かが恣意的に決めたルールでしかありません。ゼロトラストが「すべての通信を疑え」と言うとき、それはインターネットを否定することで成立するセキュリティモデルです。

マルウェアが送るHTTPS通信と、あなたがブラウザで送るHTTPS通信は、ネットワーク層では同じものです。どちらも正しくTCPセッションを確立し、正しくTLSハンドシェイクを行い、正しくデータを運んでいます。インターネットは、その通信が善意かどうかを問いません。

情報セキュリティ業界は、この原理的な事実を「脅威」と呼び、その脅威を管理するための製品を売ります。しかしインターネットの観点から言えば、攻撃も防御も、すべて正常なひとつのアクセスです。セキュリティとは、インターネットの外側に人間が貼り付けたラベルに過ぎません。

情報セキュリティとは

情報セキュリティの本質は、脆弱な認証を外部にさらさない。個人情報を持たない設計にする。それで防げない事態はリスクマネジメントで対処する。

これだけです。これ以上でも、これ以下でもありません。

残りはすべて、誰かの商売です。

だからこそ、総情生には情報セキュリティ分野をおすすめします。本質が単純であればあるほど、その周囲に積み上げられた商売の余地は大きい。善人に見せながら需要を自分で作り、自分で供給できる産業は、そう多くありません。